Ms Azure fundamentals

- 1. MICROSOFT AZURE FUNDAMENTALS COURSE MATERIAL SW Engineering Group 김영기 수석 ([email protected])

- 3. 클라우드 컴퓨팅 ❖ 클라우드 컴퓨팅 ▪ 인터넷을 통해 컴퓨팅 서비스를 제공하는 것, 신속한 횩신, 유연한 리소스, 규모의 경제를 제공한다 ❖ 클라우드 컴퓨팅 배포 모델 ▪ 애플리케이션 구성 요소, 리소스 관리 도구, 레거시 IT 인프라 요구 사항 같은 요소를 고려해야 함 클라우드 기반 배포 온프레미스 배포 하이브리드 배포 ✓ 애플리케이션을 클라우드에서 실행 ✓ 기존 애플리케이션을 클라우드로 이전 ✓ 클라우드에서 애플리케이션을 설계 및 빌드 ✓ 하위 수준 인프라에 빌드 가능 ✓ 상위 수준 서비스를 사용해 빌드 가능 ✓ 프라이빗 클라우드 배포 ✓ 가상화 및 리소스 관리 도구를 사용해 리소스를 온프레미스에 배포 ✓ 애플리케이션 관리 및 가상화 기술을 사용해 리소스 활용도를 높임 ✓ 레거시 IT 인프라와 매우 비슷하지만 애플리케이션 관리 및 가상화 기술이 통합 ✓ 클라우드 리소스를 온프레미스 인프라에 연결 ✓ 클라우드 기반 리소스를 레거시 IT 애플리케이션과 통합 ✓ 온프레미스에서 더 잘 유지 관리되는 레거시 애플리케이션이 있거나 정부 규정에 따라 특정 레코드를 온프레미스에 보관하는 경우

- 4. 클라우드 컴퓨팅 특징 ❖ 자원을 빠르게 조절하면서 인프라를 효율적으로 운영: 자원의 ‘소유’가 아닌 ‘공유’ ▪ Azure ▪ Azure

- 5. 클라우드 컴퓨팅 ❖ 클라우드 컴퓨팅 유형 Infrastructure as a Service (IaaS) Platform as a Service (PaaS) Software as a Service (SaaS) ✓ IaaS에는 클라우드 IT를 위한 기본 빌딩 블록이 포 함 ✓ 네트워킹 기능, 컴퓨터(가상 또는 전용) 및 데이터 스토리지 공간에 대한 액세스 제공 ✓ IT 리소스에 대한 최고 수준의 유연성과 관리 제어 기능 제공 ✓ 많은 IT 부서 및 개발자에게 익숙한 기존 IT 리소스 와 가장 유사 ✓ 기본 인프라 관리할 필요가 없음 ✓ 애플리케이션 개발과 관리에 집중 가능 ✓ 즉 애플리케이션 실행과 관련된 리소스 구매, 용량 계획, 소프트웨어 유지 관리, 패치 작업 또는 다른 모 든 획일적인 작업에 대한 부담 없이 효율적인 운영 가능 ✓ SaaS는 서비스 공급자에 의해 실행되고 관리되는 완전한 제품 제공 ✓ 대부분의 경우 SaaS는 최종 사용자 애플리케이션 을 말함 ✓ SaaS 오퍼링의 경우 서비스 유지 관리 방법이나 기본 인프라를 관리하는 방법에 대해 생각할 필요 가 없음 ✓ 특정 소프트웨어의 활용 방법에 집중

- 6. 공동 관리 책임

- 7. Azure

- 8. 서버리스 컴퓨팅 ▪ 코드가 서버에서 실행되지만 이러한 서버를 프로비저닝하거나 관리할 필요가 없다는 의미 • 서버를 유지 관리하는 대신 새로운 제품과 기능을 혁신하는 데 더 집중 가능 • 유연성 ✓ 서버리스 애플리케이션을 자동으로 확장 가능 ✓ 처리량 및 메모리와 같은 소비 단위를 수정하여 애플리케이션의 용량을 조정

- 9. Azure ❖ Azure is … ▪ 조직이 비즈니스 과제를 해결하도록 돕는 지속적으로 확장 중인 일련의 클라우드 서비스 ▪ 선호하는 도구와 프레임워크를 사용해 글로벌 네트워크에서 애플리케이션을 자유롭게 빌드, 관리 및 배포 가능 ❖ Azure 제공 기능 ▪ 유용한 차세대 솔루션을 빌드하는 데 필요한 모든 기능을 제공 가능 ➔ 목적에 따라 개발 미래에 대비: Microsoft의 지속적인 혁신이 지원되어 현재의 개발 뿐 아니라 미래의 제품 비전을 실현 조건부 빌드: 여러 선택이 가능합니다. 오픈 소스에 대한 노력과 모든 언어 및 프레임워크 지원을 통해 원하는 방식으로 빌드하고 원하는 위치에 배포 원활한 하이브리드 운영: 온-프레미스, 클라우드, 에지 등 원하는 위치에서 운영. 하이브리드 클라우드 솔루션용으로 설계된 도구 및 서비스를 사용해 환경을 통합하고 관리 신뢰할 수 있는 클라우드: 여러 엔터프라이즈, 정부 기관, 스타트업이 신뢰하는 능동적 규정 준수와 보안 전문가 팀의 지원을 통한 철저한 보안성 확보

- 10. Azure ❖ Azure can do… ▪ Azure는 가상 머신에 기존 애플리케이션을 실행부터 지능형 봇 및 혼합 현실과 같은 새로운 소프트웨어 패러다임의 탐색까지 모든 것을 수행할 수 있는 100여 개의 서비스 제공 ❖ Azure 작동 방식

- 11. Azure Portal ❖ 명령줄 도구의 대안을 제공하는 웹 기반의 통합 콘솔 ▪ 그래픽 사용자 인터페이스를 사용하여 Azure 구독을 관리 ▪ 간단한 웹앱에서 복잡한 클라우드 배포까지 모든 것을 구축, 관리 및 모니터링 ▪ 리소스를 편하게 볼 수 있는 사용자 지정 대시보드 생성 ▪ 내게 필요한 옵션을 구성하여 최적의 환경 생성 ▪ 복원력 및 지속적인 가용성을 위해 설계되었으며 모든 Azure 데이터 센터에서 현재 상태 유지 • 이 구성을 사용하면 개별 데이터 센터 오류에 대한 Azure Portal 복원력 향상 • 사용자에 가까이 배치하여 네트워크 속도의 저하 방지. ▪ 지속적으로 업데이트 ▪ 유지 관리 작업을 위한 가동 중지 시간이 필요 없음

- 12. Azure Marketplace ❖ 상업용 및 IT 소프트웨어에 관심이 있는 IT 전문가와 클라우드 개발자를 위해 설계 ▪ Microsoft 파트너도 모든 공동 출시 활동의 시작 지점으로 활용 ▪ Azure에서 실행되도록 최적화된 솔루션과 서비스를 제공하는 Microsoft 파트너, 독립 소프트웨어 공급업체, 스타트업을 사용자와 연결 ▪ 고객은 여러 서비스 공급자에서 제공하는 애플리케이션 및 서비스를 검색, 체험, 구매, 프로비전닝 가능 ▪ 모든 솔루션 및 서비스는 Azure에서 실행되도록 인증된 것 ▪ 솔루션 카탈로그는 다양한 산업 범주를 포함 • 오픈 소스 컨테이너 플랫폼, 가상 머신 이미지, • 데이터베이스, App 빌드 및 배포 소프트웨어, • 개발자 도구, 위협 탐지, 블록체인 등

- 14. Azure 계정 ❖ 계정 생성 ▪ Azure에서는 12개월동안 Azure 제품에 대한 무료 액세스 허용 ▪ 가입하려면 전화번호, 신용카드 및 Microsoft 또는 Github 계정이 필요 ▪ 무료 계정 생성 1. https://azure.microsoft.com/free 접속 2. '체험 계정 만들기' 클릭!! 3. 필요한 내용 입력하고 끝! ▪ Learn Sandbox – Azure 계정에 추가되는 임시 구독 생성 Azure free account Azure free student account ✓ 12개월 간 인기 있는 Azure 서비스 무료 액세스 ✓ 처음 30일 사용 크레딧 ✓ 무료로 제공되는 25개 이상의 서비스에 대한 액세스 ✓ 12개월 간 인기 있는 Azure 서비스 무료 액세스 ✓ 처음 12개월 사용 크레딧 ✓ 특정 개발자 도구에 비용 없이 액세스

- 15. Azure Resource 구조 ❖ Azure Resource 구조 ▪ 4개 수준 계층 구조로 구성 리소스 • 사용자가 만드는 서비스의 인스턴스 • Ex) 가상머신, 스토리지, SQL 데이터베이스 리소스 그룹 • 리소스들의 결합 • Azure에 리소스가 배포/관리되는 논리적 컨테이너 역할 • Ex) 웹앱, 데이터베이스, 스토리지 계정 구독 • 사용자 계정과 해당 사용자 계정의 리소스를 그룹화 • 각 구독에 대한 리소스 양에 대해 제한/할당량이 있음 • 조직은 구독을 사용하여 비용을 관리 관리 그룹 • 여러 구독에 대한 액세스, 정책 및 규정 준수를 관리 • 관리 그룹에 속한 모든 구독은 관리 그룹의 조건을 자동으로 상속

- 16. Azure 영역 ❖ Azure Region ▪ 가까운 곳에 있고 대기 시간이 짧은 네트워크로 연결된 데이터 센터를 하나 이상 포함하는 지리적 영역 ▪ Azure는 각 지역의 리소스를 지능적으로 할당하고 제어하여 워크로드의 균형을 유지 • 일부 서비스 또는 VM 기능(예: 특정 VM 크기 또는 스토리지 형식)은 특정 지역에서만 사용 가능 • 글로벌 Azure 서비스 - Azure Active Directory, Azure Traffic Manager, Azure DNS ▪ 지역이 중요한 이유 • 사용자와 더욱 가까운 위치에서 애플리케이션 제공 • 글로벌 지역은 향상된 확장성 및 중복성 제공 • 서비스 데이터 보존 ▪ 특수 Azure 지역 • US DoD 중부, US Gov 버지니아, US Gov 아이오와 등 → 미국 정부 기관을 위한 물리적, 논리적 격리 네트워크로 구성 • 중국 동부, 중국 북부 등 → 21Vianet이 관리, ms가 데이터 센터를 직접 관리하지 않음

- 17. Azure 가용성 영역 ❖ Azure Availability Zone ▪ Azure 지역 내의 물리적으로 분리된 데이터 센터 : 단일 지역 내 최소 3개의 영역 ▪ 독립적인 전원, 냉각, 네트워킹을 갖춘 하나 이상의 데이터 센터로 구성 : 고속 프라이빗 광 네트워크로 연결 ▪ 격리 경계로 설정 : 한 영역이 다운되어도 다른 영역은 계속 작동 ❖ 앱에서 가용성 영역 사용 ▪ 가용성 영역을 사용하여 중요 업무용 어플리케이션을 실행 가능 ▪ 애플리케이션 아키텍처의 고가용성 구현 • 한 영역 내에 컴퓨팅, 스토리지 등 데이터 리소스를 공동 배치하고 다른 영역에 복제 ▪ 서비스를 중복시키고 영역 간에 데이터를 전송하는 비용 발생 ❖ 가용성 영역을 지원하는 Azure 서비스 ▪ 영역 서비스 - 특정 영역에 리소스 고정 • 예. 가상 머신, 관리 디스크, IP주소 ▪ 영역 중복 서비스 - 플랫폼이 영역에서 자동 복제 • 예 : 영역 중복 스토리지, SQL Database

- 18. Azure 지역 쌍 ❖ Azure Region Pair ▪ 두 데이터 센터 모두 중단될 정도의 대규모 재해 발생 대비 ➔ 다른 Azure 지역과 항상 쌍을 이룸 ▪ 두 지역에 동시에 영향을 주는 문제로 인한 서비스 중단 가능성 감소 • Azure 지역은 300마일 이상 떨어져 있는 동일한 지리적 위치 ▪ 한 지리적 위치에서 가상 머신 스토리지 같은 리소스를 복제 • 한 지역이 자연 재해의 영향을 받은 경우, 서비스는 해당 지역 쌍의 다른 지역으로 자동 장애 조치(failover) ▪ 추가 이점 • 광범위한 Azure 중단의 경우, 하나 이상의 지역이 가능한 빨리 복원되도록 모든 쌍 중에서 하나의 지역이 우선 지정 • 계획된 Azure 업데이트는 가동 중지 및 어플리케이션 중단 위험을 최소화하기 위해 한번에 한 Azure 지역 쌍으로 롤아웃 • 데이터는 세금 및 법률 집행 관할 구역에서 사용될 수 있게 동일한 지리적 위치 내에 쌍으로 상

- 19. Azure Resource Manager ❖ 리소스 그룹 ▪ Azure 솔루션과 관련된 리소스를 보관하는 컨테이너이며 중첩 할 수 없음 • 논리적 그룹화 : Azure 리소스를 간편하게 관리하고 구성 • 수명주기 : 리소스 그룹을 삭제하면 그 안의 리소스도 모두 삭제 • 권한 부여 : 역할 기반 액세스 제어 권한의 적용 범위 ▪ 리소스를 프로비저닝 하려면 리소스를 배치할 그룹이 필요 • 모든 리소스는 리소스 그룹에 포함되어야 하고, 한 리소스는 단일 리소스 그룹의 멤버 :관리하려는 리소스만 포함 ❖ 리소스 관리자 ▪ Azure 배포 및 관리 서비스 : 선언적 템플릿(JSON)을 통해 인프라 관리 • Azure 계정에서 리소스 생성, 업데이트 삭제할 수 있는 관리 계층 제공 ▪ 액세스 제어, 잠금, 태그 같은 관리 기능을 사용해 배포 후 리소스 보호/구성 ▪ Azure 도구, API, SDK 요청은 리소스 관리자에서 처리(요청 인증 및 권한 부여) • 모든 요청이 동일 API를 통해 처리 ➔ 여러 도구에서 일관적인 결과 및 기

- 20. Azure 구독 ❖ Azure 구독 ▪ Azure 제품 및 서비스에 대한 인증, 권한 부여 서비스에 대한 액세스 제공 : 리소스 프로비저닝 가능 ▪ Azure AD 또는 Azure AD 트러스트 디렉토리 내의 Azure 계정과 연결된 Azure 서비스의 논리적 단위 ▪ 구독 경계 유형 • 청구 경계: Azure 사용에 따른 Azure 계정 청구 방식 결정 • 액세스 제어 경계: 구독 수준에서 액세스 관리 정책을 적용, 다른 조직 구조를 반영하기 위해 별도의 구독 생성 ❖ 추가 Azure 구독 생성 ▪ 환경, 조직 구조, 청구에 따라 구별 ▪ 구독 제한 : 일부 제한이 바인딩 → 추가 구독 필요 ❖ 청구 사용자 지정 ▪ 구독이 여러 개인 경우 청구서 섹션으로 구성

- 21. Azure 관리 그룹 ❖ Azure Management Group ▪ 조직에 구독이 많은 경우, 구독에 대한 액세스, 정책 및 규정 준수에 대한 효율적 관리 방법 필요 • 구독을 관리 그룹이라고 하는 컨테이너에 구성하고 거버넌스 조건을 관리 그룹에 적용 • 관리 그룹은 구독 형태에 관계 없이 대규모의 엔터프라이즈급 관리 제공 • 단일 관리 그룹 내의 모든 구독은 동일한 Azure AD 테넌트를 신뢰해야 함 ▪ 관리 그룹에 속하는 모든 구독은 관리 그룹에 적용되는 조건을 자동 상속 ▪ 리소스를 통합 정책 및 액세스 관리를 위한 계층 구조로 구성 ▪ 관리 그룹을 사용하는 또 다른 시나리오는 여러 구독에 대한 사용자 액세스 제공 • 관리 그룹에서 여러 구독을 이동 시, 관리 그룹에 하나의 RBAC 할당 생성 가능 ▪ 관리 그룹 관련 사항 • 단일 디렉터리에서 지원할 수 있는 관리 그룹 수 : 10,000 개 • 관리 그룹 트리 지원 최대 깊이 : 6 (루트 및 구독 수준 제외) • 각 관리 그룹/구독은 하나의 부모만 지원 (여러 자식 요소는 가능) • 모든 구독 및 관리 그룹은 각 디렉터리 단일 계층 내에 위치

- 22. Part 2 Azure 서비스

- 23. Azure 컴퓨팅 서비스 ❖ Azure Computing Services ▪ Azure 컴퓨팅은 클라우드 기반 애플리케이션을 실행하기 위한 주문형 컴퓨팅 서비스 • 디스크, 프로세서, 메모리, 네트워킹 및 운영 체제 같은 컴퓨팅 리소스 제공 • 리소스는 요청 시 제공되며, 일반적으로 몇 분 또는 몇 초 이내에 제공 • 사용한 리소스에 대해 사용 기간 요금만 지불 ▪ 다양한 컴퓨팅 솔루션 지원 • Azure Virtual Machines • Azure Virtual Machine Scale set • Azure Container Instances : ACI (Docker) AKS(Kubernates) • Azure App Service • Azure Functions(또는 ‘서버리스 컴퓨팅’)

- 24. Azure Virtual Machines (1/2) ❖ Azure VM ▪ VM은 IaaS(서비스 제공 인프라)를 가상화 된 서버 형식으로 제공하며 다양한 방법으로 사용 ▪ 물리적 컴퓨터처럼 가상머신에서 실행되는 모든 소프트웨어를 사용자 지정 ▪ 미리 구성된 가상 머신 이미지를 선택하면 짧은 시간 안에 가상머신을 만들고 프로비저닝 가능 ▪ 사용 사례 • 테스트 및 개발 도중 • 클라우드에서 어플리케이션을 실행하는 경우 • 데이터 센터를 클라우드로 확장하는 경우 • 재해 복구 도중 ❖ 클라우드 이동 ▪ 물리적 서버의 이미지를 만들고 거의 또는 전혀 변경할 필요 없이 가상 머신 내에서 호스트 ▪ 물리적 온프레미스 서버와 마찬가지로 VM을 유지, 관리 필요 ▪ 설치된 OS 및 해당 OS를 실행하는 소프트웨어 업데이트

- 25. Azure Virtual Machines (2/2) ❖ VM 스케일링 ▪ VM을 함께 그룹화하여 고가용성, 확장성 및 중복성을 제공 ▪ Virtual Machine Scale Sets • 부하 분산된 동일한 가상 머신 그룹을 만들고 관리 • 가상머신을 복제 시, 가상머신 인스턴스 간에 요청을 라우팅 서비스 자동 구성 • 몇 분 안에 많은 수의 가상머신을 중앙에서 관리, 구성 및 업데이트 ▪ Azure Batch • 수십, 수백 또는 수천개의 가상머신으로 확장 • 대규모 작업을 예약하고 컴퓨팅 관리

- 26. Azure App Service ❖ 앱 서비스 ▪ 완전 관리형 플랫폼에서 웹 애플리케이션을 빠르게 빌드, 배포 및 스케일링 • 배포와 관리 기능이 플랫폼에 통합 • 엔드포인트에 보안 설정 • 높은 트래픽 부하를 처리하기 위해 사이트를 빠르게 스케일링 • 기본 제공 부하 분산 및 Traffic Manager가 고가용성 제공 ▪ 인프라 관리 불필요 ▪ Azure App Service 비용 • 선택한 App Service 요금제에 따라 요청 처리 동안 앱에서 사용하는 Azure 컴퓨팅 리소스에 대한 요금 지급 ▪ Azure App Service 유형 • 웹앱 • API 앱 • WebJobs • 모바일 앱

- 27. Azure Container Services ❖ 컨테이너 서비스 ▪ 컨테이너는 가상 환경이나 가상 시스템과 달리 운영 체제 관리는 포함되지는 않음 ▪ 컨테이너는 경량(lightweight)으로 동적으로 생성, 확장 및 중지되도록 설계 ❖ Azure Container Instances (ACI) ▪ PaaS 형태 서비스로 컨테이너를 업로드 하면 바로 수행 ▪ 소규모에 적합 ❖ Azure Kubernetes Service (AKS) ▪ 많은 수의 컨테이너를 관리하기 위한 컨테이너 오케스트레이션 서비스 ▪ PaaS 이며, 오픈소스 K8s를 포팅: 복잡도가 상대적으로 높음 ▪ 큰 규모에 적합 ❖ Azure Service Fabric ▪ 마이크로 서비스 개발 및 애플리케이션 수명 주기 관리 간소화

- 28. Azure Functions ❖ 서버리스 컴퓨팅 ▪ 코드를 실행하는 클라우드에 호스트된 실행 환경이지만 기본 호스팅 환경을 완전히 추상화 • 서비스 인스턴스를 만들고 코드를 추가하기만 하면 됨 • 인프라 구성 또는 유지 관리가 필요하지 않음 ▪ 서버리스 컴퓨팅은 서버의 추상화, 이벤트 기반 크기 조정 및 마이크로 청구 포함 ❖ Azure의 서버리스 컴퓨팅 구현 ▪ Azure Functions: 함수는 거의 모든 최신 언어로 코드 실행 ▪ Azure Logic Apps: • 논리 앱은 웹 기반 디자이너에서 설계 • 코드를 작성하지 않고도 Azure 에 의해 트리거된 논리 실행

- 29. Azure Virtual Desktop ❖ Azure Virtual Desktop ▪ 클라우드에서 실행되는 데스크톱 및 애플리케이션 가상화 서비스 • 사용자는 모든 위치에서 클라우드 호스트 버전의 Windows 사용 • Windows, Mac, iOS, Android, Linux 등의 여러 디바이스에서 동작 • 원격 데스크톱 및 앱에 액세스하는 데 사용할 수 있는 앱에서 동작 • 대부분의 최신 브라우저를 사용하여 Virtual Desktop 호스트 환경 액세스 ▪ Virtual Desktop을 사용해야 하는 이유 • 최적의 사용자 환경 제공 • 보안 강화 : 중앙 집중식 보안 관리, 다단계 인증, 데이터와 앱이 로컬과 분리 • 컴퓨팅 비용 절감 : Azure Reserved Virtual Machine Instances를 구매 시 최대 72% 할인 ▪ 주요 기능 • 간소화 된 관리 • 성능 관리 • 다중 세션 Windows 배포

- 30. Azure Virtual Network (1/2) ❖ Azure Virtual Network ▪ Azure의 Private한 네트워크 제공 방식: Azure 환경의 IaaS 네트워크 ▪ Azure 네트워크를 다른 Azure 리소스와 연결하는 리소스 집합 • Azure 클라우드 내 독립된 네트워크 • 프라이빗 네트워크의 기본 구성 요소 • AWS VPC와 유사 개념 ▪ 주요 기능 • 격리 및 구분 • 인터넷 통신 • Azure 리소스 간 통신 : 가상 네트워크, 서비스 엔드 포인트 • 온-프레미스 리소스와 통신 - 지점 및 사이트 간 가상 사설망, 사이트 간 VPN, Azure ExpressRoute • 네트워크 트래픽 라우팅 : 경로 테이블, Border Gateway Protocol • 네트워크 트래픽 필터링 : 네트워크 보안 그룹, 네트워크 가상 어플라이언스 • 가상 네트워크 연결

- 31. Azure Virtual Network (2/2) ❖ 가상 네트워크 연결 ▪ 피어링을 사용해 가상 네트워크를 함께 연결 ▪ 가상 네트워크는 별도 지역에 위치할 수 있으며, Azure를 통해 상호 연결된 글로벌 네트워크 생성 가능 ▪ UDR(사용자 정의 라우팅) • UDR을 사용하는 네트워크 관리자는 VNet 간은 물론 VNet 내의 서브넷 간의 라우팅 테이블을 제어 • 네트워크 트래픽 흐름을 더 세밀하게 제어 가능

- 32. Azure Virtual Network 설정 ❖ VNet 설정 ▪ Azure Portal, 로컬 컴퓨터의 Azure PowerShell 또는 Azure Cloud Shell에서 VNet 인스턴스 생성 및 구성 가능 ▪ 네트워크 이름, 주소 공간, 구독, 리소스 그룹, 위치, 서브넷, DDoS Protection, 서비스 엔트포인트 정의 ▪ 추가 설정 • 네트워크 보안 그룹 • 경로 테이블 ❖ 권한 ❖VNet 삭제 ▪ Vnet연결된 리소스가 없는 경우만 VNet을 삭제 가능

- 33. Azure VPN Gateway (1/3) ❖ VPN 게이트웨이 ▪ 가상 네트워크 게이트웨이 유형 • site-to-site를 통해 On-Premise 데이터센터를 Vnet에 연결 • point-to-site를 통해 개별 디바이스를 Vnet에 연결 • network-to-network를 통해 서로 다른 Vnet에 연결 ▪ 전송되는 모든 데이터는 인터넷 통과 시 암호화 ▪ 각 Vnet에 VPN GW를 하나만 배포할 수 있지만, 1개의 GW로 여러 위치에 연결 ▪ VPN GW 배포 유형 : 암호화할 트래픽을 지정하는 방식에 따른 분류 • 정책 기반 (Policy-based) - IKEv1만 지원, Static Routing 사용, 특정 시나리오만 사용(ON-Premise VPN Device와 호환되는 경우 등) • 경로 기반 (Route-based) - IKEv2 지원, Any-to-Any (wildcard) traffic selectors 사용, Dynamic routing protocols (BGP 등..) 사용

- 34. Azure VPN Gateway (2/3) ❖ VPN 게이트웨이 배포 ▪ VPN 게이트웨이를 배포하려면 Azure 및 On-Premise 리소스가 필요 ▪ 필요한 Azure resources • Virtual network • Gateway Subnet • Public IP address • Local network gateway • Virtual network gateway • Connection ▪ 필요한 On-Premise resources • Policy-based or route-based를 지원하는 VPN Device • Public IPv4 주소

- 35. Azure VPN Gateway (3/3) ❖ 고가용성 시나리오 ▪ Active/Standby • VPN GW 리소스가 하나만 표시되더라도 Default로 VPN GW는 Active/Standby의 인스턴스로 배포 • 인스턴스에 영향을 줄 장애가 발생 시, 사용자 개입 없이 자동으로 연결 역할 수행 • Failover (장애조치)중에는 연결이 중단되지만 몇 초 ~ 90초 이내에 복원 ▪ Active/Active • BGP Protocol의 지원이 도입되면서 Active/Active VPN GW 배포 가능 • 이 구성에선 각 인스턴스에 고유한 공용 IP주소 할당 • 그 뒤 ON-Premise Device에 각 IP 주소로 연결되는 별도의 터널 생성 ❖ 영역 중복 게이트웨이 ▪ 가용성 영역에 VPN GW를 자동으로 배포하는 데 영역 중복 VPN GW 사용 ▪ 영역 복원력을 활용해 Azure의 확장성 있는 중요 업무용 서비스에 액세스

- 36. Azure ExpressRoute ❖ Azure ExpressRoute ▪ ExpressRoute를 사용하면 연결 공급자의 프라이빗 연결을 통해 온-프레미스 네트워크를 MS 클라우드로 확장 ▪ ExpressRoute는 온-프레미스 인프라와 Azure 인프라 간의 프라이빗 연결 • 인터넷을 통한 일반 연결보다 안정적이고 속도가 빠르며 대기 시간이 일관되고 보안성이 높음 ▪ 주요 기능 • 3계층 연결 • 기본 제공 중복 • MS 클라우드 서비스에 연결 • ExpressRoute Global Reach를 사용한 온-프레미스 간 연결 • 동적 라우팅 • 대역폭의 동적 크기 조정 ▪ ExpressRoute 연결 모델 • CloudExchange 공동 배치 • 지점 간 이더넷 연결 • 임의 연결 ▪ 유연한 청구 모델 : 무제한 데이터, 데이터 요금, ExpressRoute 프리미엄 추가 기능

- 37. Azure Storage Account ❖ Azure Storage 계정 ▪ Azure Storage를 사용하려면 먼저 데이터 개체를 저장할 Azure Storage 계정 생성 필요 ▪ Azure Storage 계정은 Azure Portal, PowerShell 또는 Azure CLI를 사용해 생성 가능 ▪ Azure Storage 계정은 HTTP/HTTPS를 통해 세계 어디에서나 액세스할 수 있는 Azure Storage 데이터에 고유한 네임스페이스 제공 ▪ 스토리지 계정에는 Blob, 파일 및 디스크 같은 모든 Azure Storage 데이터 개체 포함

- 38. Azure 데이터 스토리지와 온-프레미스 스토리지 비교 필요 온프레미스 Azure 데이터 스토리지 규정 준수 및 보안 ✓ 개인 정보 보호 및 보안에 필요한 전용 서버 ✓ 클라이언트 쪽 암호화 및 미사용 암호화 정형 및 비정형 데이터 저장 ✓ 전용 서버를 사용하는 추가 IT 리소스 필요 ✓ Azure Data Lake 및 포털은 모든 형식의 데이터 분석 및 관리 복제 및 고가용성 ✓ 추가 리소스, 라이선싱 및 서버 필요 ✓ 사용 가능한 기본 제공 복제 및 중복 기능 애플리케이션 공유와 공유 리소스에 대한 액세스 ✓ 파일 공유에는 추가 관리 리소스가 필요. ✓ 추가 라이선스 없이 사용 가능한 파일 공유 옵션 관계형 데이터 스토리지 ✓ 데이터베이스 관리자 역할이 있는 DB 서버가 필요 ✓ Database-as-a-Service 옵션 제공 분산 스토리지 및 데이터 액세스 ✓ 비용이 많이 드는 스토리지, 네트워킹, 컴퓨팅 리소스 필요 ✓ Azure Cosmos DB는 분산 액세스 제공 메시지 및 부하 분산 ✓ 하드웨어 중복은 예산 및 리소스에 영향 ✓ Azure Queue는 효과적인 부하 분산 제공 계층화 된 스토리지 ✓ 계층화된 스토리지를 관리하려면, 기술 및 노동 기능 필요 ✓ Azure는 계층화된 자동 데이터 스토리지 제공

- 39. Azure Disk Storage ❖ Azure 디스크 스토리지 ▪ Azure Virtual Machines를 위한 뛰어난 지속성의 고성능 블록 스토리지 ▪ 관리 디스크는 온-프레미스 서버의 물리적 디스크와 유사하지만 가상화 되어 있음 ▪ 연결된 가상 하드 디스크에서 데이터를 영구적으로 저장 및 액세스 ▪ 디스크는 SSD에서 종래의 회전식 HDD에 이르기까지 다양한 크기 및 성능 계층으로 제공 • 트랜잭션 집약적 워크로드에는 Ultra Disks를 사용 • IaaS 디스크에 대해 업계 최고의 0% 연간 실패율로 엔터프라이즈급 내구성을 일관되게 제공

- 40. Azure Blob Storage ❖ Azure Blob Storage ▪ 클라우드용 개체 스토리지 솔루션 ▪ 방대한 양의 데이터(예: 텍스트 또는 이진 데이터)를 저장 ▪ 비정형이므로 포함될 수 있는 데이터 종류에 대한 제한이 없음 ▪ Blob은 일반적인 파일 형식 제한 없음 ▪ 개발자가 디스크를 살피거나 관리할 필요 없음 ▪ 사용 사례 • 브라우저에 이미지 또는 문서 직접 제공 • 분산 액세스용 파일 저장. • 비디오 및 오디오 스트리밍. • 백업/복원, 재해 복구 및 보관용 데이터 저장 • 온-프레미스 또는 Azure 호스팅 서비스에서 분석 데이터 저장 • 가상머신에 대해 최대 8TB의 데이터 저장

- 41. Blob 액세스 계층 ❖ 높아지는 스토리지 수요에 대한 비용을 관리하기 위해서는 … ▪ 액세스 빈도 및 계획된 보존 기간과 같은 특성을 기반으로 데이터 구성 ▪ 저장된 데이터는 전체 수명에 걸쳐 생성, 처리 및 액세스 방법이 달라짐 ▪ Blob Storage의 사용 가능한 액세스 계층 • 핫 액세스 계층: 자 - 주 액세스하는 데이터(예: 웹 사이트의 이미지) 저장에 최적화 • 쿨 액세스 계층: - 자주 액세스하지 않고 30일 이상 저장 데이터(예: 고객에 대한 송장)에 최적화 • 보관 액세스 계층: - 거의 액세스하지 않고 180일 이상 보관 - 유연한 대기시간 요구사항이 있는 데이터에 적합

- 42. Azure Files ❖ Azure ▪ 클라우드에서 산업 표준 SMB(서버 메시지 블록) 및 네트워크 파일 시스템 프로토콜을 통해 액세스할 수 있는 완전 관리형 파일 공유 ▪ Windows, Linux 및 macOS의 클라우드 또는 온-프레미스 배포를 통해 동시에 탑재 ▪ 제한 없는 수의 Azure 가상 머신 또는 역할이 파일 스토리지 공유를 동시에 탑재하고 액세스 ▪ 애플리케이션은 데스크톱 애플리케이션처럼 파일 데이터에 액세스할 수 있습니다. ▪ 사용 사례 • 여러 온-프레미스 애플리케이션에서 파일 공유 • 구성 파일을 파일 공유에 저장하고 여러 VM에서 액세스 • 데이터를 파일 공유에 쓰고 이 데이터를 나중에 처리하거나 분석 ✓ Azure Files가 회사 파일 공유의 파일과 다른 한 가지 특징은 파일을 가리키는 URL을 사용해 전 세계 어디에서나 파일에 액세스할 수 있다는 점 ✓ 또한 SAS(공유 액세스 서명) 토큰을 사용하여 특정 기간에 프라이빗 자산에 액세스 가능

- 43. Azure Cosmos DB ❖ Azure Cosmos DB ▪ 전 세계에 배포된 다중 모델 데이터베이스 서비스 ▪ 여러 Azure 지역에서 처리량 및 스토리지를 탄력적이고 독립적으로 스케일링 ▪ 많이 사용되는 여러 API 중 하나를 사용하여 한 자릿수 밀리 초의 빠른 데이터 액세스 활용 ▪ 처리량, 대기 시간, 가용성 및 일관성 보장을 위해 포괄적인 서비스 수준 약정을 제공 ▪ 지속적으로 변경되는 데이터 지원을 위해 응답성이 뛰어난 “Always On” 애플리케이션을 빌드할 수 있는 스키마 없는 데이터 지원 • 전 세계 사용자가 업데이트하고 유지 관리하는 데이터 저장 가능 ▪ 가장 낮은 수준에서 ARS(아톰-레코드-시퀀스) 형식으로 데이터 저장 • 데이터를 추상화하고 API로 프로젝션하여 데이터베이스를 작성 시 지정 • SQL, MongoDB, Cassandra, Tables, Gremlin을 선택 가능

- 44. Azure SQL Database ❖ Azure SQL Database ▪ Microsoft SQL Server 데이터베이스 엔진의 최신 안정화 버전을 기반으로 하는 관계형 데이터베이스 • SQL Database는 안정적이고 안전하며 고성능을 제공하는 완전 관리형 데이터베이스 • 인프라를 관리할 필요 없이 선택한 프로그래밍 언어로 데이터 기반 애플리케이션 및 웹 사이트를 빌드에 사용 ▪ 기능 • PaaS(Platform as a Service) 데이터베이스 엔진 : 99.99% 가용성 제공 • 사용자 개입 없이 업그레이드, 패치, 백업, 모니터링 같은 데이터베이스 관리 기능 처리 • Azure의 애플리케이션 및 솔루션을 위한 고가용성 고성능 데이터 스토리지 계층 생성 가능 • 관계형 데이터와 비관계형 구조를 모두 처리 • 고급 쿼리 처리 기능 : 고성능 메모리 내 기술 및 인텔리전트 쿼리 처리 ▪ 마이그레이션 • Azure Database Migration Service : 최소한의 가동 중지 시간으로 기존의 SQL Server 데이터베이스를 마이그레이션 • Microsoft Data Migration Assistant : 마이그레이션 수행 전, 필요한 변경 권장 사항을 제공하는 평가 보고서 생성

- 45. Azure Database for MySQL ❖ Azure Database for MySQL ▪ MySQL Community Edition DB 엔진 5.6, 5.7 및 8.0 버전 기반의 클라우드 관계형 데이터베이스 서비스 ▪ Microsoft 관리형 데이터 센터의 글로벌 네트워크에서 제공하는 Azure의 99.99% 가용성 서비스 수준 약정 제공 ▪ 주요 기능 • 추가 비용 없이 기본 제공되는 고가용성 • 예측 가능한 성능 및 포괄적인 종량제 가격 책정 • 필요에 따라 몇 초 만에 스케일링 • 중요한 미사용 데이터 및 사용 데이터 보호 기능 • 자동 백업 • 엔터프라이즈급 보안 및 규정 준수 • 인증이 필요하지 않고 추가 비용 없이 제공 ▪ Azure Database Migration Service를 사용해 최소 가동 중지 시간으로 기존 MySQL 데이터베이스를 마이그레이션

- 46. Azure Database for PostgreSQL ❖ Azure Database for PostgreSQL ▪ 클라우드의 관계형 데이터베이스 서비스입니다. • 서버 소프트웨어는 커뮤니티 버전의 오픈 소스 PostgreSQL 데이터베이스 엔진 기반 • Azure Database for PostgreSQL 사용 동안, 여러 도구 사용 경험과 PostgreSQL에 대한 전문 지식 활용 가능 • 두 가지 배포 옵션 : 단일 서버 & 하이퍼스케일(Citus) ▪ 단일 서버 • 추가 비용 없이 기본 제공되는 고가용성(99.99% SLA) • 예측 가능한 성능 및 포괄적인 종량제 가격 책정 • 필요에 따라 몇 초 만에 수직적 스케일링 • 서버를 평가하기 위한 모니터링 및 경고 • 엔터프라이즈급 보안 및 규정 준수 • 중요한 미사용 데이터 및 사용 데이터 보호 기능 • 최대 35일 동안 자동 백업 및 지정 시간 복원 ▪ Citus • 분할을 사용하여 여러 머신에 걸쳐 쿼리를 수평으로 스케일링 • 다중 테넌트 애플리케이션, 실시간 운영 분석 및 높은 처리량 트랜잭션 워크로드를 지원

- 47. Azure SQL Managed Instance ❖ Azure SQL Managed Instance ▪ 완전 관리형 PaaS(Platform as a Service)의 모든 장점과 더불어 광범위한 SQL Server 데이터베이스 엔진 호환성을 제공하는 확장성 있는 클라우드 데이터 서비스 ▪ 시나리오에 따라 Azure SQL Managed Instance는 데이터베이스 요구 사항을 위한 추가 옵션을 제공 ▪ 주요 기능 ▪ 마이그레이션 ▪ Azure DMS(Database Migration Service)나 네이티브 백업 및 복원을 사용해 SQL Server의 온-프레미스 데이터를 클라우드로 마이그레이션

- 48. Big Data & Analytics ❖ Azure는 다양한 빅 데이터 및 분석 솔루션 제공 Azure Synapse Analytics ✓ 엔터프라이즈 데이터 웨어하우징 및 빅 데이터 분석을 통합하는 무제한 분석 서비스 ✓ 서버리스 리소스나 대규모로 프로비저닝된 리소스를 사용하여 원하는 대로 데이터를 쿼리 ✓ BI 및 기계 학습에 대한 즉각적인 요구에 따라 데이터를 수집, 준비, 관리 및 제공하는 통합 환경 Azure HDInsight ✓ 엔터프라이즈용 완전 관리형 오픈 소스 분석 서비스 ✓ 많은 양의 데이터를 더욱 쉽고 빠르며 비용 효율적으로 처리할 수 있게 하는 클라우드 서비스 ✓ ETL(추출, 변환 및 로드), 데이터 웨어하우징, 기계 학습, IoT 같은 광범위한 시나리오를 지원 ✓ 많이 사용되는 오픈 소스 프레임워크를 실행 Azure Databricks ✓ 모든 데이터에서 인사이트를 얻고 AI 솔루션을 빌드 가능 ✓ Apache Spark 환경 설정 후 대화형 작업 영역에서 공유 프로젝트에 대한 자동 스케일링 및 협업 수행 ✓ 데이터 과학 프레임워크와 라이브러리도 지원 Azure Data Lake Analytics ✓ 빅 데이터를 단순화하는 주문형 분석 작업 서비스 ✓ 하드웨어를 배포, 구성 및 조정하는 대신, 데이터를 변형하고 귀중한 통찰력을 얻기 위한 쿼리 작성 ✓ 필요한 전력 크기만큼 다이얼을 설정하여 어떤 크기의 작업도 즉시 처리 ✓ 실행 중인 작업에 대해서만 요금이 부과되므로 비용 효율적

- 49. Part 3 핵심 솔루션과 관리 도구

- 50. Azure IoT Hub ❖ Azure IoT Hub ▪ IoT Hub는 클라우드에서 호스트되는 관리 서비스 ▪ IoT 애플리케이션과 연결된 디바이스 간의 양방향 통신을 위한 중앙 메시지 허브 역할 • 수백만 개의 디바이스와 백 엔드 솔루션을 안정적으로 안전하게 연결 가능 • 디바이스-클라우드 통신과 클라우드-디바이스 통신을 모두 지원 • 여러 메시징 패턴 지원 : 디바이스-클라우드 원격 분석, 디바이스에서 파일 업로드, 클라우드에서 디바이스 제어 요청-응답 ▪ IoT Hub 모니터링 • 디바이스 만들기, 디바이스 오류 및 디바이스 연결과 같은 이벤트를 추적하여 솔루션 상태를 유지 관리

- 51. Azure IoT Central ❖ Azure IoT Central ▪ IoT 디바이스를 연결 및 모니터링하고 관리할 수 있는 대시보드를 추가하여 IoT Hub 위에 구축 ▪ 시각적 UI 사용 • 새 디바이스를 신속하게 연결하고 원격 분석 • 오류 메시지의 전송이 시작되면 이를 시각적으로 확인이 용이 • 디바이스를 원격으로 제어 가능 : 소프트웨어 업데이트 푸시, 디바이스 속성 수정 ▪ 특정 디바이스에 유지 관리가 필요할 경우 알림을 보내는 경고 설정 가능 ▪ 소매, 에너지, 의료 같은 다양한 업종의 일반 시나리오에 대한 템플릿 제공 • 디바이스에서 전송된 데이터, 전송 경고 등에 맞게 템플릿 조정 가능 • 디바이스 템플릿을 사용하면 서비스 쪽 코딩 없이 디바이스 연결

- 52. Azure Sphere ❖ Azure Sphere ▪ 보안이 뛰어난 엔드투엔드 IoT 솔루션 • 디바이스의 하드웨어 및 운영 체제, 디바이스에서 메시지 허브로 메시지를 전송하는 안전한 방법 등을 포함 • 인터넷에 연결된 디바이스를 위한 기본 제공 통신 및 보안 기능

- 53. Azure Machine Learning ❖ Azure Machine Learning ▪ 클라우드 예측 분석 서비스로, 예측 모델을 빠르게 만들어 분석 솔루션으로 배포 • 향후 결과를 정확하게 예측하는 모델을 찾기 위해, 모델을 데이터에 연결해 학습/테스트할 수 있는 도구 및 서비스 구성 • 고유 데이터를 사용하는 알고리즘의 설계와 학습에 대해 데이터 과학자가 완벽하게 제어해야 하는 경우 선택 ▪ 수행 가능한 작업 • 데이터를 가져오는 방법, 누락되었거나 잘못된 데이터를 처리하는 방법, 데이터를 학습 세트나 테스트 세트로 분할하고 데이 터를 학습 프로세스로 전달하는 방법을 정의하는 프로세스 생성 • 데이터 과학자에게 친숙한 도구와 프로그래밍 언어를 사용하여 예측 모델을 학습시키고 평가 • 학습 데이터와 테스트 데이터를 기반으로 알고리즘의 점수를 매기는 데 필요한 컴퓨팅 집약적 실험을 실행할 위치와 시기를 정의하는 파이프라인 생성 • 다른 애플리케이션에서 실시간으로 사용할 수 있도록 최적의 알고리즘을 API로 엔드포인트에 배포

- 54. Azure Cognitive Services ❖ Azure Cognitive Services ▪ 애플리케이션이 보고 듣고 말하고 이해하고 추론을 시작할 수 있는 미리 빌드된 기계 학습 모델을 제공 ▪ 텍스트 분석을 통한 정서적 감정 분석이나 이미지 분석을 통한 개체 또는 얼굴 인식과 같은 일반적인 문제 해결 ▪ 서비스를 사용하기 위해 특별한 기계 학습 또는 데이터 과학 지식이 필요하지 않음 • 개발자는 API를 통해 Azure Cognitive Services에 액세스해서 해당 기능을 코드 몇 줄만으로 쉽게 포함 가능 ❖ Azure Cognitive Services 분류 ▪ 언어 서비스: 미리 빌드된 스크립트를 사용해 자연어 처리, 감정 평가, 원하는 것을 인식하는 방법을 학습 ▪ 음성 서비스: 음성을 텍스트로 그리고 텍스트를 음성으로 변환. 언어 번역, 화자 검증 및 인식 기능 사용 설정 ▪ 비전 서비스: 사진, 비디오 및 다른 시각적 콘텐츠를 분석할 때 인식 및 식별 기능 추가 ▪ 의사 결정 서비스: 각 사용자에게 맞춤형 추천 추가

- 55. Azure Bot Service ❖ Azure Bot Service ▪ 사람처럼 질문을 이해하고 질문에 응답하는 가상 에이전트를 만들기 위한 플랫폼 ▪ Azure Bot Service는 특정 사용 사례 측면 Azure Machine Learning 및 Azure Cognitive Services 구별 ▪ 빌드한 봇은 백그라운드에서 Azure Cognitive Services 같은 다른 Azure 서비스를 사용해 요구하는 작업을 이해 • 반복적인 단순 작업을 직접적인 사람 개입이 더 이상 필요 없는 자동화된 시스템으로 전환 • 사용자는 텍스트, 대화형 카드 및 음성을 사용해 봇과 대화 • 빠른 질문 및 대답이거나 지능적으로 서비스에 대한 액세스를 제공하는 복잡한 대화를 통해 봇과 상호 작용

- 56. Azure 서버리스 컴퓨팅 ❖ Azure에는 다음과 같은 두가지 서버리스 컴퓨팅 구현이 있다 ▪ Azure Functions : 거의 모든 최신 언어로 코드 실행 ▪ Azure Logic Apps : 웹기반 디자이너에서 설계, 코드를 작성하지 않고 서비스에서 트리거한 논리를 실행 구분 시스템 상태 ✓ 일반적으로 상태 비저장이지만 Durable Functions가 상태 제공 ✓ 상태 저장 개발 ✓ 코드 중심(명령적) ✓ 디자이너 중심(선언적) 연결 ✓ 약 12가지의 기본 제공 바인딩 형식 정보 ✓ 사용자 지정 바인딩에 대한 코드 작성 ✓ 대규모의 커넥터 컬렉션, B2B 시나리오용 엔터프라이즈 통합 팩, ✓ 사용자 지정 커넥터 빌드 작업 ✓ 각 작업은 Azure 함수입니다. 작업 함수에 대한 코드 작성 ✓ 즉시 사용 가능한 작업의 대규모 컬렉션 모니터링 ✓ Azure Application Insights ✓ Azure Portal, Log Analytics 관리 ✓ REST API, Visual Studio ✓ Azure Portal, REST API, PowerShell, Visual Studio 실행 컨텍스트 ✓ 로컬로 또는 클라우드에서 실행 가능 ✓ 클라우드에서만 실행합니다.

- 57. Azure DevOps Services ❖ Azure DevOps Services ▪ 온-프레미스 서버 소프트웨어로 시작하고 SaaS(Software as a Service) 제품으로 발전 ▪ 소프트웨어 개발 수명 주기의 모든 단계에서 문제를 해결하는 서비스 모음 ▪ Azure Repos : 코드를 게시할 수 있는 중앙형 소스 코드 리포지토리 ▪ Azure Boards : Kanban 보드, 아이디어 보고 및 추적, 작업을 포함하는 애자일 프로젝트 관리 제품군 ▪ Azure Pipelines : CI/CD 파이프라인 자동화 도구 ▪ Azure Artifacts : 테스트 또는 배포 파이프라인 단계로 공급할 수 있는 아티팩트 호스트를 위한 저장소 ▪ Azure Test Plans : 출시 전, 품질 보장을 위해 CI/CD 파이프라인에서 사용할 수 있는 자동화 테스트 도구

- 58. GitHub 및 GitHub Actions ❖ GitHub ▪ 오픈 소스 소프트웨어를 위한 세계에서 가장 인기 있는 코드 리포지토리 • GitHub는 Azure DevOps보다 간단한 도구이며 오픈 소스에 기여하는 개별 개발자에게 집중 • Azure DevOps는 프로젝트 관리 및 계획 도구, 그리고 세분화된 액세스 제어를 통해 엔터프라이즈 개발에 집중 ❖ GitHub Actions ▪ Github 저장소를 기반으로 소프트웨어 개발 Workflow를 자동화 할 수 있는 도구 ▪ 많은 수명 주기 이벤트의 트리거를 사용해 워크플로를 자동화 • Github에서 직접 제공하는 CI/CD 도구 • Workflow는 저장소마다 최대 20개까지 등록

- 59. Azure DevTest Labs ❖ Azure DevTest Labs ▪ 소프트웨어 프로젝트 빌드가 포함된 VM을 빌드, 설정 및 삭제하는 프로세스 관리를 위한 자동화된 방법을 제공 • 개발자와 테스터는 다양한 환경 및 빌드에서 테스트를 수행 가능 • VM으로 제한되지 않음 ▪ ARM 템플릿을 통해 Azure에 배포할 수 있는 것은 무엇이든 DevTest Labs를 통해 프로비저닝 가능 • 필수 구성 및 도구를 사용해 미리 만들어진 랩 환경을 프로비저닝 할 경우 품질 보증 전문가 및 개발자는 시간 절약 • 비용을 제어하기 위해 관리 팀은 만들 수 있는 랩의 수, 실행 가능 시간 등을 제한 가능

- 60. Azure Portal ❖ 명령줄 도구의 대안을 제공하는 웹 기반의 통합 콘솔 ▪ 그래픽 사용자 인터페이스를 사용하여 Azure 구독을 관리 ▪ 간단한 웹앱에서 복잡한 클라우드 배포까지 모든 것을 구축, 관리 및 모니터링 ▪ 리소스를 편하게 볼 수 있는 사용자 지정 대시보드 생성 ▪ 내게 필요한 옵션을 구성하여 최적의 환경 생성 ▪ 복원력 및 지속적인 가용성을 위해 설계되었으며 모든 Azure 데이터 센터에서 현재 상태 유지 • 이 구성을 사용하면 개별 데이터 센터 오류에 대한 Azure Portal 복원력 향상 • 사용자에 가까이 배치하여 네트워크 속도의 저하 방지. ▪ 지속적으로 업데이트 ▪ 유지 관리 작업을 위한 가동 중지 시간이 필요 없음

- 61. Azure Mobile App ❖ Azure Mobile App ▪ 사용자가 컴퓨터를 사용하지 않을 때 iOS 및 Android에서 Azure 리소스에 액세스할 수 있도록 지원 ▪ 수행 가능 작업 • Azure 리소스 상태 모니터링 • 경고 확인, 문제의 빠른 진단 및 해결, 웹앱 또는 VM(가상 머신) 재시작 • Azure CLI 또는 Azure PowerShell 명령을 실행하여 Azure 리소스 관리

- 62. Azure PowerShell ❖ Azure PowerShell ▪ 개발자 및 DevOps 및 IT 전문가가 cmdlet(command-let) 명령을 실행할 수 있는 셸 • 해당 명령은 Azure Rest API를 호출하여 Azure에서 가능한 모든 관리 작업 수행 • 스크립트로 명령을 캡처하면 프로세스의 반복 및 자동화 가능 ▪ 다음 사항에 대한 오케스트레이션 수행 • 단일 리소스 또는 연결된 여러 리소스의 루틴 설정, 해체 및 유지 관리 • 명령적 코드에서 수십 개 또는 수백 개의 리소스를 포함할 수 있는 전체 인프라의 배포 ▪ Windows, Linux 및 Mac에서 사용할 수 있으며 Azure Cloud Shell을 통해 웹 브라우저에서 액세스 가능

- 63. Azure CLI ❖ Azure CLI ▪ Azure CLI 명령줄 인터페이스는 Bash에서 명령을 실행할 수 있는 실행 프로그램 ▪ Azure CLI(Azure 명령줄 인터페이스)는 Azure 리소스를 만들고 관리하는 데 사용되는 명령 세트 • 빠르게 사용할 수 있도록 자동화에 초점 ▪ 해당 명령은 Azure Rest API를 호출하여 Azure에서 가능한 모든 관리 작업 수행 ▪ Azure CLI는 작업 수행 시 Azure PowerShell과 거의 동일 • 둘 다 Windows, Linux 및 Mac에서 실행되고 Cloud Shell을 통해 웹 브라우저에서 액세스 • 주요 차이점은 사용하는 구문

- 64. ARM Template ❖ ARM Template ▪ Azure Resource Manager 템플릿은 프로젝트의 인프라 및 구성을 정의하는 JSON 파일 ▪ 코드 실행 전에 전체 ARM 템플릿을 확인해 리소스를 올바르게 생성하고 연결 • 리소스 생성을 병렬로 오케스트레이션 • 리소스의 원하는 상태와 구성을 정의하기만 하면 되며 나머지는 템플릿에서 처리 • 리소스가 설정되기 전 또는 후에 PowerShell 및 Bash 스크립트를 실행 가능

- 65. Azure Advisor ❖ Azure Advisor ▪ 리소스를 평가하고, 안정성, 보안 및 성능 개선, 운영 우수성 달성 및 비용 절감에 대한 권장 사항 제공 • 클라우드 최적화 필요한 시간을 절약 ▪ 권장 사항은 Azure Portal 및 API를 통해 제공 ▪ 알림을 설정해 새 권장 사항 관련 알림을 받을 수 있음 ▪ Advisor 대시보드는 모든 구독에 대해 맞춤형 추천을 표시 • 필터를 사용해 특정 구독, 리소스 그룹/서비스에 대한 추천 사항을 선택 가능 ▪ 권장 사항 • 안정성: 중요 비즈니스용 애플리케이션의 연속성을 보장 및 개선 • 보안: 보안 위반 가능성 있는 위협 및 취약점 감지 • 성능: 애플리케이션 속도 향상 • 비용: 전체 Azure 지출을 최적화 및 절감 • 뛰어난 운영: 프로세스/워크플로/리소스 관리/ 배포 모범 사례 달성

- 66. Azure Monitor ❖ Azure Monitor ▪ 메트릭과 로깅 데이터를 기반으로 수집, 분석, 시각화 및 잠재적 작업을 수행할 수 있는 플랫폼 • SMS, 이메일 등을 통해 팀에 전달되는 경고를 통해 데이터를 사용해 중요한 이벤트에 실시간 대응 - 임계값을 사용해 수요에 맞춰 크기를 조정할 수 있는 자동 크기 조정 기능을 트리거 • Application Insights를 사용하면 사용자가 오류를 보고할 때까지 기다릴 필요 없음 - Azure Monitor의 데이터 분석 플랫폼을 이용해 애플리케이션 작업에 대한 심층적인 인사이트를 확보/오류 진단

- 67. Azure Service Health ❖ Azure Service Health ▪ Azure 서비스 이슈에 대한 맞춤형 경고 및 지침 ▪ 사용하는 Azure 서비스, 지역 및 리소스의 상태에 대해 개인 설정된 뷰 제공 • 사용자에게 영향을 미치는 크고 작은 현지화된 문제가 모두 표시 • 중단 및 계획된 유지 관리를 심사하는 데 도움이 되는 경고 설정 • 중단이 발생하면 RCA(근본 원인 분석)라는 공식 인시던트 보고서 제공 ▪ 몇 가지 이벤트 유형을 주시하는 데 유용 • 서비스 문제: 현재 영향을 미치는 Azure의 문제 • 계획된 유지 관리 이벤트: 사용 가능성에 영향 • 상태 공지: 서비스 중단 방지를 위해 조치 해야 하는 문제

- 68. Part 4 보안

- 69. Azure Security Center (1/2) ❖ Azure 및 온 프레미스 서비스에서 전체 서비스의 보안 태세를 확인할 있는 모니터링 서비스 ▪ 보안 태세: 사이버 보안 정책 및 제어 뿐 아니라 보안 위협을 제대로 예측 및 방지하고 대응 할 수 있는 정도 ▪ 구성된 설정, 리소스 및 네트워크에 따라 보안 권장 사항을 제공 ▪ 온-프레미스 및 클라우드 워크로드 전반의 보안 설정을 모니터링 ▪ 프로비저닝 하는 새로운 서비스에 보안 정책을 자동으로 적용 ❖보안 점수 ▪ 조직의 보안 태세를 측정, 현재 상태를 보고 ▪ 보안 컨트롤’ 또는 관련된 보안 권장 사항 그룹을 기반으로 측정 ▪ 충족하는 보안 컨트롤이 많을수록 받는 점수가 높음 ▪ 검색 기능, 가시성, 지침 및 제어를 제공하여 보안 태세를 개선 ▪ 벤치마크와 비교하고 KPI(핵심 성과 지표)를 설정

- 70. Azure Security Center (2/2) ❖ 위협 보호 ▪ Security Center에는 VM, 네트워크 보안 및 파일 무결성을 위한 고급 클라우드 방어 기능 포함 • Just-in-time VM 액세스 • 적응 애플리케이션 컨트롤 • 적응형 네트워크 강화 • 파일 무결성 모니터링 ❖ 보안 경고 대응 ▪ 보안 경고의 중앙 집중식 보기 ▪ 거짓 경고의 해제, 추가 조사, 경고 수동 수정, 워크플로 자동화를 통해 자동 응답 가능 • 워크플로 자동화는 Azure Logic Apps 및 Security Center 커넥터 사용 • 논리 앱은 위협 탐지 경고에 따라 트리거 • 이름이나 심각도별로 필터링 된 Security Center 권장 사항에 따라 트리거

- 71. Azure Sentinel ❖ Azure Sentinel ▪ 인텔리전트 보안 분석 결과를 상시 제공해 주는 서비스 • 대규모로 보안 관리 시, 전용 SIEM(보안 정보 및 이벤트 관리) 시스템의 이점 활용 ▪ Azure Sentinel 기능 • 대규모 클라우드 데이터 수집 • 이전에 탐지되지 않은 위협 탐지 • 인공 지능을 사용해 위협 조사 • 신속한 인시던트 대응 ▪ 데이터 원본 연결 : 기본 커넥터나 표준 로그 및 API 처리 • Microsoft 솔루션 연결 • 다른 서비스 및 솔루션 연결 • 업계 표준 데이터 원본 연결 ▪ 조사 및 대응 • 특정 경고 또는 인시던트(관련된 경고 그룹)를 조사 • 조사 그래프를 사용하여 경고에 직접 연결된 엔터티의 정보를 검토 (일반 탐색 쿼리)

- 72. Azure Key Vault ❖ Azure Key Valut ▪ 하나의 중앙 위치에 애플리케이션 비밀을 저장하는 중앙 집중식 클라우드 서비스 ▪ 액세스 제어 및 로깅 기능을 제공해 중요 정보에 대한 보안 액세스 제공 ▪ Azure Key Vault 기능 • 비밀 관리 • 암호화 키 관리 • SSL/TLS 인증서 관리 • HSM(하드웨어 보안 모듈)에서 지원되는 비밀 저장 ▪ Azure Key Vault 장점 • 애플리케이션 비밀 중앙 집중화 • 안전하게 비밀 및 키 저장 • 액세스 모니터링 및 액세스 제어 • 애플리케이션 비밀의 관리 간소화 • 다른 Azure 서비스와 통합

- 73. Azure Dedicated Host ❖ Azure Dedicated Host ▪ Windows 및 Linux용 Azure VM을 호스트하는 전용 물리적 서버를 제공 • 일부 조직은 해당 가상머신 호스트 물리 머신을 사용하는 유일한 고객이 되게 요구하는 규정을 준수해야 함 ▪ 전용 호스트가 프로비저닝 된 후, Azure는 이를 Microsoft 클라우드 데이터 센터의 물리적 서버에 할당 ▪ 전용 호스트에 배포할 VM 수와 관계없이 전용 호스트별로 요금 청구 • 호스트 가격은 VM 제품군, 유형(하드웨어 크기) 및 지역을 기준으로 합니다. ▪ Azure Dedicated Host 이점 • Azure VM을 실행하는 서버 인프라에 대한 가시성 및 제어 제공 • 격리된 서버에 워크로드 배포 ➔ 규정 준수 요구사항 해결 지원 • 동일한 호스트 내에서 프로세서 수, 서버 기능, VM 시리즈 및 VM 크기 선택

- 74. Defense of Depth (1/2) ❖ 심층 방어 ▪ 컴퓨터 시스템의 안전한 보호를 위한 대한 단계적 접근방식 구현 ▪ 여러 수준의 보호를 제공 ▪ 한 레이어에 대한 공격은 후속 레이어에서 격리 ❖ 보안 상태 ▪ 보안 위협으로부터 보호하고 이에 대응하는 조직의 역량 ▪ 보안 태세를 방어하는 데 사용되는 일반적인 원칙 ➔ CIA ▪ 기밀성(confidentiality) - 최소 권한 원칙: 작업 수행에 필요한 액세스 권한이 있는 개인만 정보에 액세스를 제한 ▪ 무결성(integrity) - 정보의 무단 변경 방지 ▪ 가용성(availability) - 서비스가 작동하고 있고 권한 있는 사용자만 액세스할 수 있는지 확인

- 75. Defense of Depth (2/2) 물리적 보안 ✓ 물리적으로 건물에 대한 액세스를 보호하고 데이터 센터 내의 컴퓨팅 하드웨어에 대한 액세스 제어 ✓ 물리적 보안의 사용 목적은 자산 액세스에 대한 물리적 보호 수단 제공 ✓ 다른 레이어가 무시되지 않고 손실 또는 도난을 적절하게 처리 ID 및 액세스 ✓ ID를 안전하게 보호하고, 필요한 것에만 액세스 권한을 부여하고, 로그인 이벤트 및 변경 내용을 기록 • 인프라에 대한 접금 및 제어 변경 통제, SSO 및 다단계 인증, 이벤트 및 변경 내용 감사 경계 ✓ 네트워크 경계에서, 리소스에 대한 네트워크 기반 공격을 방어 • DDoS 방지 기능을 사용해 사용자 시스템 가용성에 영향을 주기 전에 공격을 필터링 • 경계 방화벽을 사용해 네트워크에 대한 악의적인 공격 식별 및 경고 네트워크 ✓ 모든 리소스에 대한 네트워크 연결을 제한하여 필요한 것만 허용 • 리소스 간 통신을 제한, 기본적으로 거부 • 인바운드 인터넷 액세스 금지, 필요한 경우 아웃바운드 액세스 제한, 온-프레미스 네트워크에 보안 연결 컴퓨팅 ✓ 컴퓨팅 리소스를 안전하게 보호하고 보안 문제를 최소화하는 적절한 제어 마련 • 가상 머신에 대한 액세스 보호 • 디바이스에 엔드포인트 보호를 구현하고 시스템을 패치하고 최신 상태로 유지 애플리케이션 ✓ 애플리케이션 개발 수명 주기에 보안을 통합해 코드 취약점을 감소 시킴 • 애플리케이션이 안전하고 취약성이 없는지 확인(중요 애플리케이션 비밀을 안전한 저장 매체에 저장) • 보안 항목을 모든 애플리케이션 개발의 디자인 요구사항에 포함 데이터 ✓ 데이터를 저장하고 액세스 권한을 제어하는 사람은 데이터를 안전하게 보호할 책임이 있음 ✓ 종종 데이터의 기밀성, 무결성 및 가용성을 보장하기 위한 제어 및 프로세스를 적용할 것을 지시하는 규제 요구 사항이 있음

- 76. Azure Firewall ❖ Azure 방화벽 ▪ 네트워크 리소스 보호를 위해 IP 기반으로 서버 액세스를 허용/거부하는 PaaS 형태의 방화벽 서비스 • 상태저장, 관리 • 고 가용성이 내장 • 무제한 클라우드 확장성 • Azure 모니터 로깅을 사용 • 인바운드 및 아웃 바운드 트래픽 필터링 규칙 적용 • 서브넷에서 액세스할 수 있는 FQDN(정규화된 도메인 이름)을 정의하는 애플리케이션 규칙. • 원본 주소, 프로토콜, 대상 포트 및 대상 주소를 정의하는 네트워크 규칙. • 인바운드 요청을 변환할 대상 IP 주소와 포트를 정의하는 NAT(Network Address Translation) 규칙 ▪ Azure Application Gateway 또한 웹 응용프로그램 방화벽 기능(WAF) 제공. ▪ WAF는 중앙 집중된 웹 응용프로그램의 인 바운드 보호기능을 제공

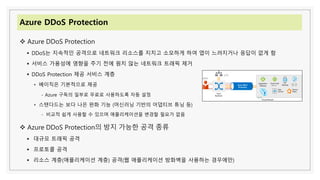

- 77. Azure DDoS Protection ❖ Azure DDoS Protection ▪ DDoS는 지속적인 공격으로 네트워크 리소스를 지치고 소모하게 하여 앱이 느려지거나 응답이 없게 함 ▪ 서비스 가용성에 영향을 주기 전에 원치 않는 네트워크 트래픽 제거 ▪ DDoS Protection 제공 서비스 계층 • 베이직은 기본적으로 제공 - Azure 구독의 일부로 무료로 사용하도록 자동 설정 • 스탠다드는 보다 나은 완화 기능 (머신러닝 기반의 어댑티브 튜닝 등) - 비교적 쉽게 사용할 수 있으며 애플리케이션을 변경할 필요가 없음 ❖ Azure DDoS Protection의 방지 가능한 공격 종류 ▪ 대규모 트래픽 공격 ▪ 프로토콜 공격 ▪ 리소스 계층(애플리케이션 계층) 공격(웹 애플리케이션 방화벽을 사용하는 경우에만)

- 78. Network Security Groups ❖ 네트워크 보안 그룹 ▪ 소스 및 대상 IP 주소, 포트 및 프로토콜 별로 필터링하도록 인바운드 및 아웃바운드 규칙 설정 ▪ 필요에 따라 구독 한도 내에서 여러 규칙 추가 가능 ▪ Azure는 새 NSG에 기본적인 기준, 보안 규칙을 적용 ▪ 우선 순위가 높은 규칙으로 기본 규칙 재정의 가능 ▪ Firewall의 커버리지가 더 넓음

- 79. 네트워크 보안 솔루션 생성 : Azure 서비스를 결합 ❖ Azure 보안 솔루션을 고려할 때 심층 방어 요소를 모두 고려해야 함 ▪ 경계 레이어 (Perimeter layer) • Azure DDoS 보호 및 Azure 방화벽(WAF)을 통해 네트워크 경계 보호 • 경계 방화벽을 사용해 네트워크에 대한 악의적인 공격을 파악하고 경고 ▪ 네트워킹 레이어 (Networking layer) • 네트워크를 분할하고 액세스 제어를 구성하여 리소스 간 통신 제한 • 기본적으로 거부 • 인바운드 인터넷 액세스를 금지하고 필요한 경우 아웃바운드 제한 • 온-프레미스 네트워크에 대한 보안 연결 구현 ▪ 결합된 네트워크 보안 솔루션을 지원 • 예1) Azure 방화벽 + NSG • 예2) Azure 방화벽 + WAF(웹 응용프로그램 방화벽)

- 80. Part 5 거버넌스, 개인 정보 보호, 규정 준수

- 81. 인증과 권한 부여 ❖ 인증(Authentication) ▪ 리소스에 대한 액세스를 원하는 사람 또는 서비스를 식별 ▪ 합법적인 액세스 자격 증명을 요청 ▪ 보안 ID 및 액세스 제어 원칙을 만들기 위한 기반을 마련 ❖ 권한 부여(Authorization) ▪ 인증된 사람 또는 서비스의 액세스 수준을 결정 ▪ 액세스할 수 있는 데이터와 이를 사용하여 수행할 수 있는 작업을 정의 인증과 권한 부여는 신원 확인과 접근 제어를 이해하는 데 매우 중요

- 82. Azure Active Directory ❖ Azure Active Directory … ▪ Azure AD는 클라우드 기반 ID 서비스 ▪ 기본 제공 ▪ 기존 온프레미스 Active Directory와 동기화 가능 ▪ 독립 실행형으로도 사용 ❖ Azure Active Directory 제공 서비스 ▪ 클라우드 기반의 인증(직원이 리소스에 액세스하기 위해 로그인) ▪ 단일 인증(SSO) ▪ SSO를 사용하면 사용자가 ID 하나와 암호 하나만 기억하면 된다 ▪ 보안 모델 간소화 : 애플리케이션의 액세스 권한이 사용자와 연결된 ID에 부여 ▪ 계정에 Single Sign On을 사용 시, 사용자가 ID를 간편하게 관리할 수 있으며, 환경의 보안 기능 향상 ▪ 응용프로그램 관리 ▪ B2B(Federation) ▪ B2C(Customer) ID 서비스 ▪ 디바이스 관리

- 83. 다단계 인증 ❖ Azure Multi-Factor Authentication ▪ 전체 인증을 위해 두 개 이상의 요소를 요구하여 신원 확인에 대한 추가 보안을 제공 ▪ MFA를 사용하면 자격 증명 노출의 영향이 제한되므로 ID 보안 향상 ▪ Azure AD에서는 MFA가 기본 제공되며, 다른 타사 MFA와 통합 ▪ 세 가지 범주로 분류 • 당신이 알고 있는 것(Something you know) • 당신이 가지고 있는 것(Something you possess) • 당신임을 증명할 수 있는 것(Something you are) ❖ Azure AD Multi-Factor Authentication ▪ 다단계 인증 기능을 제공하는 Microsoft 서비스 ▪ Azure Active Directory 와 Office 365용 다단계 인증에서 제공

- 84. 조건부 액세스 ❖ 조건부 액세스 ▪ ID 신호에 따라 리소스에 대한 액세스를 허용(거부)하기 위해 Azure Active Directory에서 사용하는 도구 • 언제 어디서나 사용자의 생산성을 높이고 조직의 자산을 보호 • 신호는 사용자의 위치, 사용자의 디바이스 또는 사용자가 액세스하려고 하는 애플리케이션 ▪ 사용자에게 보다 세분화된 다단계 인증 환경을 제공 ▪ 사용하려면, Azure AD Premium P1 또는 P2 라이선스 필요 ▪ 사용 시점 • 애플리케이션에 액세스하려면 다단계 인증이 필요 • 승인된 클라이언트 애플리케이션을 통해 서비스에 액세스 • 사용자가 관리 디바이스에서만 애플리케이션에 액세스 • 신뢰할 수 없는 소스로부터의 액세스 차단

- 85. Cloud Adoption Framework for Azure ❖ 클라우드 채택 프레임워크 ▪ 클라우드 채택 경험에 도움이 되는 입증된 지침 제공 ▪ 클라우드에서 성공하는 데 필요한 비즈니스 및 기술 전략을 만들고 구현 가능 ▪ 방법론 제공 (수명주기)

- 86. 구독 거버넌스 전략 ❖ 거버넌스 ▪ 규칙 및 정책을 설정하고 해당 규칙 및 정책이 적용되도록 하는 일반적인 프로세스 ▪ 클라우드에서 관리하는 애플리케이션 및 리소스에 대한 제어를 유지 관리 ❖ 구독 거버넌스 전략 ▪ 사용자의 비지니스 요구사항을 충족하는 클라우드 조직 구조를 확인 ▪ 구독을 만들고 관리할 때 청구, 액세스 제어 및 구독 제한이라는 세 가지 주요 측면을 고려 • 결제 - 구독 당 하나의 청구 보고서, 리소스 태그 • Access Control • 구독 제한 - 각 구독에 대한 액세스를 개별 제어하고 해당 리소스를 서로 격리 가능 - 구독 당 최대 네트워크 Azure ExpressRoute 회로 수는 10개 - 하드 한도 최댓값에 도달하면 해당 한도를 유연하게 늘릴 수 없음

- 87. Azure RBAC ❖ 역할 기반 액세스 제어 ▪ 역활에 따라 클라우드 환경의 리소스에 대한 액세스 제어 ▪ 부모 범위에서 액세스 권한을 부여하는 경우 해당 권한은 모든 자식 범위에 상속 ▪ 액세스 권한은 Azure Portal의 액세스 제어(IAM) 창에서 관리 ▪ 적용 대상 : 개별 사용자 또는 그룹에 적용, ID 형식에도 적용 가능 • D 형식은 애플리케이션 및 서비스에서 Azure 리소스에 대한 액세스를 자동화에 사용

- 88. Resource Lock ❖ 리소스 잠금 ▪ 리소스를 실수로 삭제하거나 변경하는 것을 방지 ▪ 리소스를 삭제하거나 변경하지 않아야 함을 미리 알리는 경고 시스템 ▪ 잠금 관리 : (1) Azure Portal, (2)PowerShell, (3) Azure CLI, (4) Azure Resource Manager 템플릿 ▪ 잠금 수준 • CanNotDelete, ReadOnly ▪ 잠금을 제거 후, 수행할 권한이 있는 모든 작업 적용 가능 ▪ 잠금 해제하고 리소스 삭제 → Azure Blueprints와 리소스 잠금을 결합 → Azure Blueprints는 조직에 필요한 표준 Azure 리소스 세트 정의

- 89. TAG ❖ 리소스 태그 : 리소스에 관한 추가 정보 또는 메타데이터 제공 ▪ 리소스 관리 ▪ 비용 관리 및 최적화 ▪ 운영 관리 ▪ 보안 ▪ 거버넌스 및 규정 준수 ▪ 워크로드 최적화 및 자동화 ❖ 태그 관리 ▪ 리소스 태그 추가, 수정, 삭제 • (1) PowerShell, (2) Azure CLI, (3) Azure Resource Manager 템플릿, (4)REST API, (5) Azure Portal 에서 가능 ▪ Azure Policy를 사용해 리소스가 부모 리소스 그룹과 동일한 태그를 상속하는지 확인 가능

- 90. Azure Policy ❖ Azure 정책 ▪ 리소스를 제어하거나 감사하는 정책을 만들고, 할당하고, 관리할 수 있는 Azure의 서비스 ▪ Azure Policy를 사용하면 ‘이니셔티브’라는 개별 정책 및 관련 정책 그룹을 둘 다 정의 가능 ▪ Azure Policy는 리소스를 평가하고 사용자가 만든 정책을 준수하지 않는 리소스를 강조 표시 ▪ 실제 작동 방식 • 정책 정의 • 생성 리소스에 정의 할당 • 평가 결과 검토 ❖ Azure Policy 이니셔티브 ▪ 관련 정책을 하나의 세트로 그룹화하는 방법 ▪ Azure Portal을 사용하거나 명령줄 도구를 사용하여 이니셔티브를 정의 • 이니셔티브 정의는 더 큰 목표에 대한 규정 준수 상태를 추적하는 데 도움이 되는 모든 정책 정의를 포함 ▪ 정책 할당과 마찬가지로, 이니셔티브 할당은 관리 그룹, 구독 또는 리소스 그룹의 특정 범위에 할당

- 91. Azure Blueprints ❖ Azure Blueprints ▪ Azure 리소스 및 정책들을 즉시 재생성 할 수 있도록, 재사용 가능한 환경 정의 생성 1. Azure 청사진 생성 2. 청사진 할당 3. 청사진 할당 추적 ▪ 기본 제공 도구 및 아티팩트를 사용해 배포 감사, 추적, 규정 준수를 유지 ▪ Blueprint를 특정 Azure DevOps 빌드 아티팩트 및 릴리스 파이프라인과 연결해 엄격한 추적 수행 • 아티팩트 : 청사진의 구성 요소 ▪ 리소스는 ARM 템플릿이나 리소스 그룹, 정책, 역할 등으로 관리 ▪ 리소스들은 리소스 그룹으로 묶어서 배포할 수 있음 • 트래킹 가능 • 버저닝 가능

- 92. 개인정보 보호 ❖ Microsoft 개인정보 처리방침 ▪ Microsoft에서 수집하는 개인 데이터, Microsoft에서 사용하는 방법 및 용도에 관해 설명 • 모든 Microsoft 서비스, 웹 사이트, 앱, 소프트웨어, 서버 및 디바이스가 포함 • Windows 및 Xbox와 같은 특정 제품과 관련된 정보를 제공 ❖ 온라인 서비스 사용 약관 (OST) ▪ OST는 고객 데이터 및 개인 데이터의 처리 및 보안과 관련하여 두 당사자의 의무를 자세히 설명 • OST는 Azure, Dynamics 365, Office 365 및 Bing Maps를 포함하여 구독을 통해 라이선스를 획득한 Microsoft 온라인 서비스 에만 적용 ❖ 데이터 보호 추록 (DPA) ▪ 보안 사례 및 정책, 데이터 암호화, 데이터 액세스 ▪ 고객 책임 및 감사를 통한 준수를 포함하는 데이터 보안 ▪ 법률 준수 ▪ 처리된 데이터의 공개 ▪ 데이터 전송, 보존 및 삭제

- 93. Azure Security Center ❖ 보안 센터 ▪ 하이브리드 클라우드 워크로드를 위한 보안 태세 관리와 위협 방지 • Microsoft 클라우드 제품 전반의 보안, 개인 정보 보호, 규정 준수 제품, 정책, 기능 및 사례에 대한 자세한 정보 • 각 토픽에 대한 추가 리소스 • 보안, 개인 정보 보호, 규정 준수 블로그 및 예정된 이벤트 관련 링크 ▪ 보안 센터는 포털에 로그온하여 찾아보기에서 “Security Center”를 클릭 ▪ 클라우드의 보안 관제 서비스로 클라우드 자원 보안에 대한 시각화와 정책 제공 • 보안 상태 파악: 보안 상태를 중앙에서 확인 가능 • 클라우드 보안 제어: 정책을 정의하고 정책 기반 권장 사항을 사용 • 통합 보안 솔루션을 손쉽게 배포: 방화벽, 멜웨어 방지 프로그램 등 보안 솔루션을 사용하도록 설정 • 위협 감지 및 신속한 대응: 조기에 위협을 감지하도록 지원, 문제를 수정하고 복구하는 방법을 제안

- 94. Azure 규정 준수 문서 ❖ Azure 규정 준수 문서 ▪ Azure의 법률 및 규제 표준과 규정 준수에 관한 구체적인 문서를 제공 ▪ 다음 범주에 대한 규정 준수 제안 확인 가능 • 전역 • 미국 정부 • 금융 서비스 • 의료 • 미디어 및 제조 • 지역 ▪ PCI DSS 규정 준수 검사 • PCI DSS 표준에 대한 개요 • PCI DSS가 Microsoft에 적용되는 방식 • 범위에 속하는 클라우드 서비스 • 감사 주기 개요 • 자주 묻는 질문의 답변 • 추가 리소스 및 백서

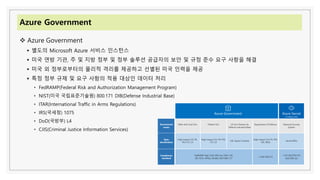

- 95. Azure Government ❖ Azure Government ▪ 별도의 Microsoft Azure 서비스 인스턴스 ▪ 미국 연방 기관, 주 및 지방 정부 및 정부 솔루션 공급자의 보안 및 규정 준수 요구 사항을 해결 ▪ 미국 외 정부로부터의 물리적 격리를 제공하고 선별된 미국 인력을 제공 ▪ 특정 정부 규제 및 요구 사항의 적용 대상인 데이터 처리 • FedRAMP(Federal Risk and Authorization Management Program) • NIST(미국 국립표준기술원) 800.171 DIB(Defense Industrial Base) • ITAR(International Traffic in Arms Regulations) • IRS(국세청) 1075 • DoD(국방부) L4 • CJIS(Criminal Justice Information Services)

- 96. Azure China 21Vianet ❖ Azure China 21Vianet ▪ 중국 최초의 외국 퍼블릭 클라우드 서비스 제공업체로 정부 규정을 준수 ▪ 물리적으로는 중국에 위치한 별도의 클라우드 서비스 인스턴스 ▪ 21Vianet에서 운영

- 97. Part 6 비용 관리 및 SLA

- 98. Azure TCO Calculator ❖ 총 소유 비용 계산기 ▪ 워크로드를 Azure로 마이그레이션할 경우 절감되는 비용 예측 ▪ TCO 계산기는 Azure 구독 없이도 사용 가능

- 99. Azure TCO Calculator ❖ TCO 계산기 이용 방법 1. 워크로드 정의 2. 가정 조정 3. 보고서 보기 ✓ 4가지 범주의 온-프레미스 인프라 사양 입력 ▪ 서버: OS, CPU, RAM 등 ▪ 데이터베이스: 최대 로그인 수, 유형 등 ▪ 스토리지: 유형 및 용량 등 ▪ 네트워킹: 대역폭 등 ✓ 온-프레미스 라이선스 검토 ▪ Software Assurance 등록 여부 ▪ 스토리지의 복제 여부 ✓ 여러 영역의 주요 운영 비용 가정 확인 ▪ 운영 비용은 팀과 조직별로 달라짐 ▪ 현재 온-프레미스 인프라 비용과 일치 하게 조정 → 결과 정확도 증가 ✓ 1~5년 사이의 시간 프레임 선택하면, TCO 계산기가 보고서 생성 ✓ 각 범주 별 비용 분석 보고서 생성

- 100. Azure 서비스 구입 ❖ 다양한 요구사항에 맞는 구독 유형 제공 ▪ 매월 말 사용한 항목에 대해 요금 청구 ▪ 비용에 영향을 주는 요인 • 리소스 유형, 사용량 미터, 리소스 사용량, Azure 구독 형식, 서비스 위치, 네트워크 트래픽 ▪ 예상 총 비용 계산 : Azure 가격 계산기(Azure pricing calculator) ❖ 서비스 구입 방법 ▪ 1) 기업 계약 , 2) 웹에서 직접 구입, 3)클라우드 솔루션 공급자를 통해 구입 평가판 종량제 멤버 프로모션 ✓ 1년 동안 무료 서비스 제공 ✓ 30일간 무료 크레딧 제공 ✓ 25개 넘는 서비스는 항상 무료 제공 ✓ 유료 구독으로 업그레이드 않으면, 평가판 종료나 크레딧 만료 시 서비스 비활성화 ✓ 계정에 신용 카드나 직불 카드를 연결 ➔ 사용한 만큼 지불 ✓ 조직의 경우 ▪ 대량 구매 할인/선납 청구서 발행 가능 ✓ 특정 MS 제품과 서비스에 대한 멤버십 존재 ▪ Azure 계정에 대한 크레딧 제공 가능 ▪ Ausre 서비스에 할인 요금 제공 가능

- 101. Azure 총 비용 관리 최소화 (1/2) ❖ Azure Advisor ▪ 사용되지 않거나 사용량이 저조한 리소스 식별 ▪ 제거 가능한 미사용 리소스 추천 ❖ 지출 한도(Spending Limit) 사용 ▪ 실수로 인한 초과 사용 방지 ❖ Azure Reservations 사용 ▪ 특정 Azure 서비스에 대해 할인 가격 제공 ▪ 종량제 대비 최대 72% 절감 ▪ 요금 선납하고 서비스 및 리소스 예약 ❖저렴한 Azure 지역 선택 ▪ 서비스 및 리소스 비용이 위치와 지역에 따라 가변

- 102. Azure 총 비용 관리 최소화 (2/2) ❖ Azure Cost Management+Billing ▪ Azure 청구서를 이해하고, 청구 계정 및 구독 관리 ▪ Azure 지출을 모니터링 및 제어 및 리소스 사용 최적화에 도움 ▪ 주요 기능 : • 1) 보고, 2) 데이터 보강, 3) 예산, 4) 경고, 5) 권장 사항 ❖ 태그 적용 ▪ 서비스와 리소스 그룹에 관련된 비용 관리에 도움 ▪ 비용을 많이 사용하는 그룹을 쉽게 식별하고 비용 조정 가능 ▪ 기타 ▪ 비용 절감 혜택이 큰 프로모션을 전환 ▪ 사용률이 낮은 가상머신 크기 조정 ▪ 업무 외 시간 가상 머신 할당 취고 ▪ 미사용 리소스 삭제 ▪ IaaS에서 PaaS 서비스로 마이그레이션 ▪ 라이선스 비용 절감 : 비용 효율적인 운영 체제 선택, 라이선스 용도 변경 등

- 103. Azure SLA ❖ Service Level Agreements(SLA) ▪ SLA는 Azure 성능 표준을 정의하는 특정 용어를 문서화 • SLA는 Azure 서비스 또는 제품에 대한 Microsoft의 약속 정의 • 각각의 Azure 제품 및 서비스에 대해 개별 SLA 사용 가능 • SLA는 서비스 또는 제품이 지정된 가용성 약정을 충족하지 못하는 경우에 대해서도 정의 → 서비스가 SLA 사양을 충족하지 못하면, 해당 월별 서비스의 크레딧 제공 → 크레딧 요청 : MS에 클레임 신청 • 무료 서비스는 SLA에 포함되지 않음 ▪ Azure Status : 서비스 및 지역 상태에 대한 글로벌 보기 제공

- 104. 애플리케이션 SLA ❖ 애플리케이션 SLA ▪ 특정 애플리케이션의 SLA 요구사항을 정의 ▪ 비즈니스 영향, 기타 비즈니스 운영에 미치는 영향, 사용 패턴 등을 고려 ❖ 복합 SLA ▪ SLA를 결합하는 과정을 통해 서비스 집합의 SLA를 계산 가능 ❖ 복합 SLA가 요구사항 미충족 시 ▪ 필요한 SLA에 맞는 사용자 지정 옵션 선택 ▪ 설계 가용성을 요구사항에 반영 ▪ 중복성을 포함하여 가용성 향상 99.99%의 성능 목표 달성을 위해 사람이 신속하게 오류를 대응하기는 매우 어렵다. 대신, 애플리케이션에서 중단 중 자체 진단하고 자체적으로 복구할 수 있어야 한다.

- 105. 미리 보기 서비스 ❖ Azure Preview - 평가 및 목적으로 미리 보기(Preview) 제공 ▪ 베타 및 기타 시험판 기능, 제품, 서비스, 소프트웨어 및 지역을 테스트 ▪ 고유한 계약 조건 정의 : 일부는 고객 지원이 없음 ▪ 두 가지 유형 • 비공개 미리보기(Private Preview) - Azure 기능은 평가 목적으로 특정 Azure 고객 사용 • 공개 미리보기(Public Preview) - 평가 목적으로 모든 Azure 고객이 Azure 기능 사용 ▪ Azure Portal을 통해서 서비스에 액세스 ▪ 피드백 제공 : 1) Azure Portal의 피드백 탭, 2) Azure Portal의 피드백 포럼 ❖ 서비스 수명주기 ▪ 모든 Azure 서비스를 공용으로 릴리스 하는 방법을 정의 : ▪ 개발 단계 → 미리보기 단계 → 프로덕션 릴리스(GA)